Burp Suite是一个Web应用程序集成攻击平台,它包含了一系列burp工具,这些工具之间有大量接口可以互相通信,这样设计的目的是为了促进和提高整个攻击的效率。

推荐下载:

运行环境:

Burpsuite需要JAVA支持,请先安装JAVA环境

1.应用场景

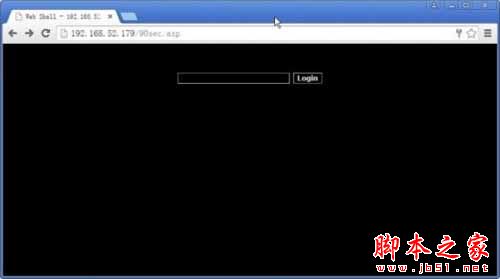

在渗透测试过程中,目标有可能已经被黑客入侵过,在扫描过程中会发现入侵者留下的Webshell等,但Webshell一般都有密码,如图1所示,如果能够获取密码,那么就能顺利进入目标系统,Webshell有一句话的也有大马型的,本例场景为大马。

webshell大马

2. Burpsuite安装与设置

Proxy(代理)——拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

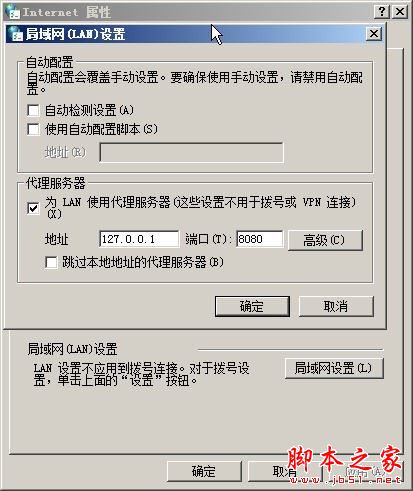

(1)设置代理服务器

Burpsuite运行需要JAVA支持,请先安装JAVA环境,安装Java环境后,打开浏览器进行设置,对IE单击“设置”-“Internet选项”-“连接”-“局域网设置”-“代理服务器”,设置地址为“127.0.0.1”,端口为“8080”。对Chrome浏览器则单击“设置”-“高级设置”-“网络”-“更改代理服务器设置”进行如图IE设置。

设置IE浏览器

(2)查看Burpsuite代理状态

运行Burpsuite,单击“Proxy”-“Options”,如图3所示,代理端口是8080,状态为正在运行,浏览器设置代理后,就可以成功的抓取浏览器数据。

查看Burpsuite设置状态

(3)拦截设置

在“Proxy”中单击“Intercept”,单击“Intercept is on”设置拦截为运行,再次单击“Intercept is off”则表示拦截关闭。单击“Forward”表示放行,单击“Drop”表示丢弃。

拦截设置

3.破解Webshell密码

(1)抓取密码信息

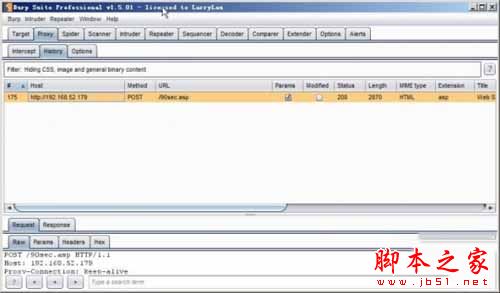

打开目标Webshell地址http://127.0.0.1/90sec.php,先随意输入一个密码。提交后在burpsuite中单击“Forward”对拦截进行方向,在burpsuite中抓到了两个数据包,第一个是浏览器访问SHELL所发出的GET请求包。第二个是输入密码之后发送的POST请求,如图5所示。选中“Method”为post的记录,右键单击在弹出的菜单中选择“Send to Intruder”,把第二个POST请求包发送到“入侵者”(intruder)中进行破解,然后单击“Intruder”进行设置。

将包发送到Intruder中

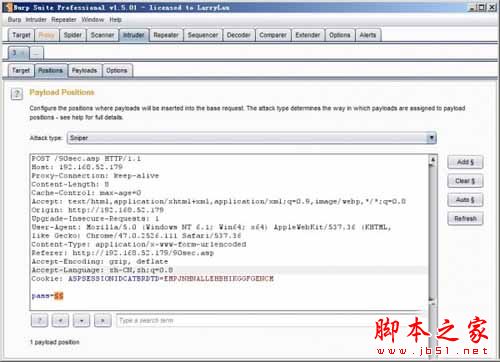

(2)设置密码参数

在“position”这个菜单页选择“attack type”(功能类型)为默认sniper即可,然后选中Cookie中下面部门, 点击右边第二个clear$按钮,去掉$符号,然后单击“Add$”按钮增加破解密码参数,如图6所示,需要将密码前面的值去掉,同时需要清除Cookie后面ASPSESSIONIDCATBRDTD=EMPJNHNALLEHBHIKGGFGENCM的$符号。

设置破解密码参数

发表评论 取消回复