目前网上有种新的趋势,黑客们的攻击目标开始从网站延伸到论坛和聊天室及留言板等公共场所,而许多用户的论坛密码竟然与E-mail和QQ的密码完全相同,因此对大家的网络安全威胁非常大。换个角度来说,黑客们通过入侵这些地方,可以得到更高的权限。比如通过80端口进行渗透入侵,甚至于还可以得到论坛和聊天室、留言板等服务主机的最高权限,是不是很可怕?许多人以为只有黑客高手才能做到这一点,其实不然,只要简单的几步,连菜鸟都能得到论坛或聊天室及留言板的一切!本文将以常见的论坛为例,谈谈主要的论坛攻击方法和防范手段。

第一招:霸王硬上弓破解论坛数据库

目前很多国内论坛都采用了动网先锋引擎(一款由ASPSKY.NET开发和维护的asp论坛引擎)。要想控制整个论坛就得有管理员密码,怎样才能得到动网论坛的管理员密码呢?黑客常用的招数之一是先获得动网论坛的数据库文件,然后再破解数据库中的管理员密码,不过该数据库文件中的密码是用MD5加密的,所以要使用工具软件进行破解。举个例子,黑客会可以先猜一下数据库文件存放在哪个目录里,如果猜对的话下载数据库的成功率就比较高了。一般说来,管理员都有个习惯,就是给数据库文件存放的目录起个好记的名字,如data、database、bd、mdb等。所以黑客们可以在浏览器中输入:http://www.target.com/database或http://www.target.com/mdb或者是http://www.target.com/db试试,如果显示“HTTP错误404-找不到文件”,说明对方没有这个目录,再换一个目录名试试,假设你输入http://www.target.com/data,显示“HTTP错误403-禁止访问”,则说明对方有这个目录,但是不允许我们浏览该目录,这样就有希望了!

下一步只要有办法找到数据库文件并下载下来就有希望得到对方的管理员密码。比方说,黑客可以使用漏洞扫描器X-SCAN扫描目标,看是否有漏洞,如果目标做了端口过滤,只开了80端口,我们可以这样试试:把一些常用的数据库地址如data.mdb、db.mdb、database.asp等添加到X-Scan的CGI数据库中,或者用一些黑客字典来生成数据库地址,然后单独作一个数据库,把它添加到X-Scan的CGI数据库中。然后只扫描CGI漏洞,过一段时间扫描完毕,假设显示的扫描结果为“/data/database.asp”,就表示我们成功地扫描到了数据库文件。现在用下载工具把数据库下载下来即可,然后把文件扩展名改为.mdb。接下来就可以使用MD5的暴力破解程序和字典解出密码。不要小瞧了这个办法,许多人就是这样破解了你的论坛管理员密码!第二招:温柔一刀成为论坛管理员

仍旧以动网先锋论坛为例。最近该论坛出现一个漏洞,使得普通用户可以轻松地获得论坛中任意用户的密码,包括管理员在内!由于其tongji.asp文件没有过滤用户提交SQL查询的输入,导致远程攻击者可以利用这个漏洞进行SQL攻击,进而威胁论坛或服务器安全。注意,该手段对DVBBS VER 6.0.0及6.0.0 SP1、SP2都有效,对低版本的动网论坛也有效,而且无论数据库是ACCESS还是MS SQL都通吃。

攻击方法为:找到你的目标论坛,然后输入其网址,假设为

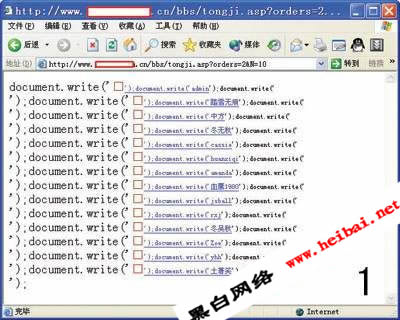

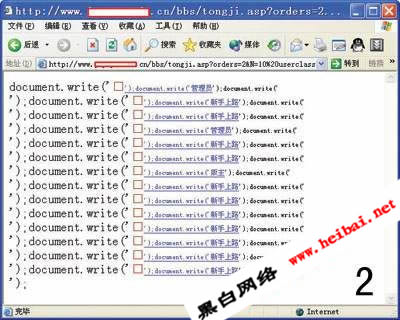

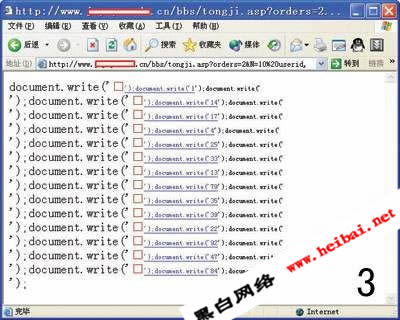

http://www.target.com/asp/dvbbs/index.asp,然后查询管理员的名字,每个论坛中都有这样的人,记住该人的论坛ID。接着在浏览器地址栏中输入:http://www.target.com/dvbbs/tongji.asp?orders=2&N=10,注意“N=”后面你可以随意写上任何数字,它表示你想查询几个论坛用户,回车即可看到该论坛的用户名(如图1)。看到其中的管理员的名字了吗?OK,接下来在地址栏中输入“http://www.target.com/dvbbs/tongji.asp?orders=2&N=10 userclass,”,这样就会查到这些人在论坛中的身份(如图2),注意其中的管理员身份的人,他具有最高权限,黑客的目标就是他。下一步,请在地址栏中输入“http://www.target.com/dvbbs/tongji.asp?orders=2&N=10 userid,”,回车后在你看到的窗口中(如图3)记住管理员的ID在论坛中是第几位注册用户,假设为1。再下一步,在地址栏中输入“http://www.target.com/dvbbs/tongji.asp?orders=2&N=10 userpassword,”,这样你就会看到论坛中用户的密码(如图4),可惜是经过MD5

上一页12 3 下一页 阅读全文

发表评论 取消回复